码不停提的技能库

分享前端、后端、DevOps等技术文章,探讨最佳实践和创新方案

创建网站安全漏洞扫描工具

用 Python 搭建一个网站安全漏洞扫码工具,覆盖全部安全漏洞类型,但是因为有些漏洞通过直接扫描不能完确定,所以在扫描时会将可疑的点标记为 suspect.*,后续需要手动确认。本项目开发耗时 5天。

命令注入安全漏洞

命令注入是极为危险的漏洞之一,其根源在于**不可信输入**参与了命令的拼接和执行。安全开发需对用户输入保持警惕,采用安全的代码方式和接口,有效识别和防止命令注入,保障系统安全。

点击劫持攻击

点击劫持攻击(Clickjacking)介绍

信息泄露漏洞介绍

信息泄露虽是一类间接漏洞,却常常给更严重的攻击铺路。安全开发、严密部署、定期巡查与最小化信息暴露原则,是抵御信息泄露的关键手段。

目录遍历漏洞介绍

目录遍历漏洞是Web开发中极为常见和危险的安全问题之一。开发者在所有涉及文件路径参数的接口中,应始终严格校验和限制输入,杜绝任何形式的路径穿越,为应用数据和系统安全构筑坚实的防线。

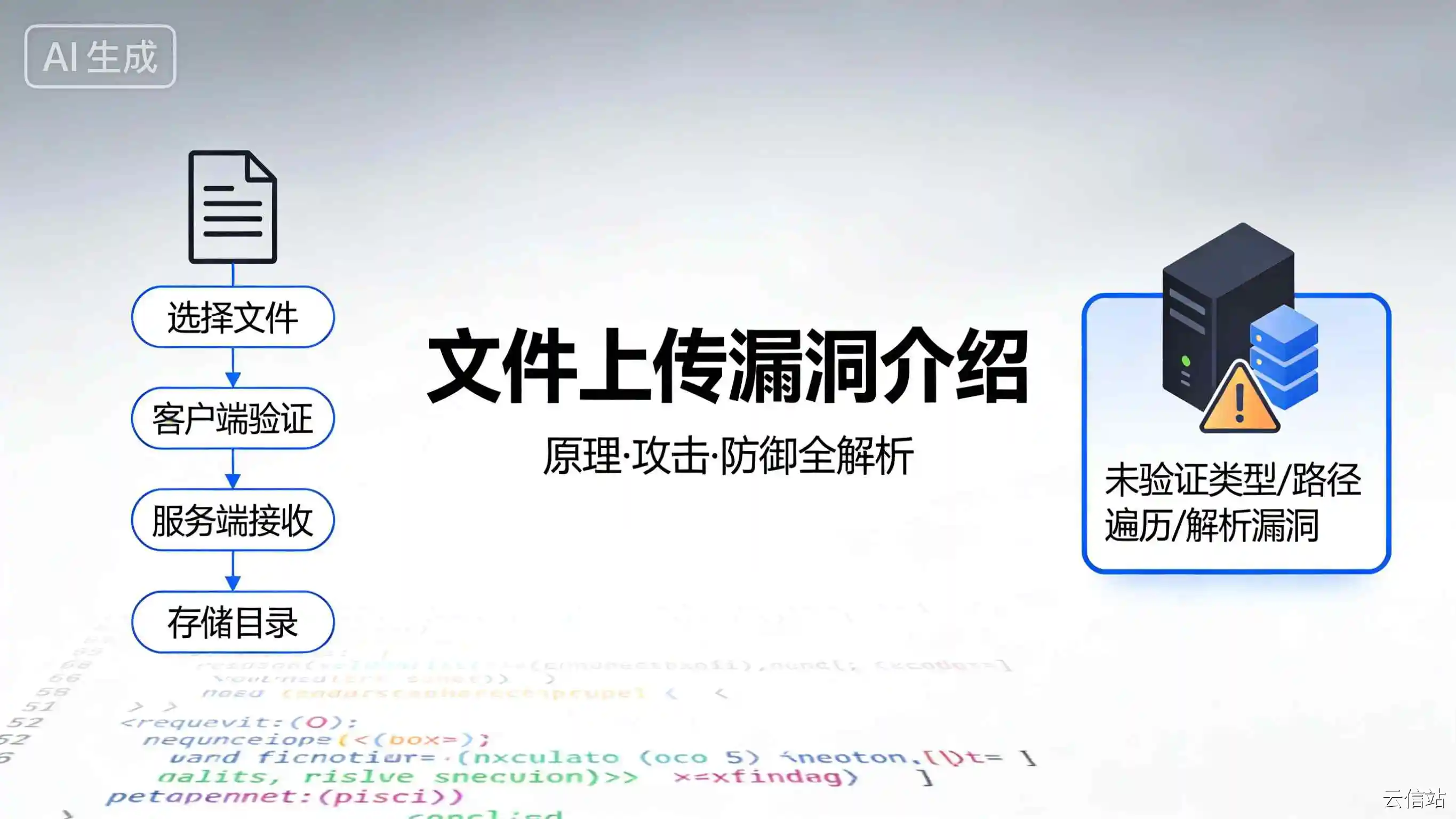

文件上传漏洞介绍

开发者在实现上传功能时必须“多层次、全链路”防护,包括类型校验、权限分离、路径规避、内容检查、访问限制等,配合安全运维监控,从源头杜绝文件上传漏洞的发生。

SQL 注入安全漏洞介绍

SQL注入漏洞危害极大且容易被攻击者利用。开发者应始终坚持安全编码规范,绝不直接拼接用户输入到SQL语句中,采用预编译、参数化的安全方案,并配合多重安全措施,从根本上杜绝SQL注入漏洞的发生。

XSS 攻击简介

XSS 是Web开发中最常见、危害最广的安全漏洞之一。开发者需“输入即不可信,输出要转义”的理念,配合 CSP 等多重手段,才能有效防范 XSS 攻击,保障用户数据和业务安全。

CSRF 攻击简介

CSRF(Cross-Site Request Forgery,跨站请求伪造)** 是一种常见的 Web 安全攻击,攻击者诱导已登录用户的浏览器,在用户毫不知情的情况下,对信任的网站执行非本意的操作。

网站安全相关的响应头介绍

HTTP响应头(HTTP Response Headers)是服务器向客户端(如浏览器)发送的一组键值对,指示客户端如何处理响应内容。在Web安全领域,配置合理的响应头是防御多种常见Web攻击的第一道防线。